Emotet感染時の対応

マルウェア Emotet (エモテット)に感染していることが判明した場合の対処方法です。

<注意>

Emotetは時間と共に手法が変化するため、あくまで記載当時(2020/01/27)の暫定対応手順です。

-> 2020/12/21以降の活動再開後の手順に一部修正しました(2020/12/22)

マルウェアEmotetは、ウイルス対策ソフトの検知を逃れることが多いです。

そのため、ウイルス対策ソフトのフルスキャンで何も検知しなかったからと言って、感染していないとは言い切れません。

そのため、感染しているかどうかを、以下の手順で確認する必要があります。

なお、Emotetは駆除が困難な場合がありますので、対処できない場合には専門家(セキュリティ専門ベンダやIPAやJPCERT)へ相談してください。

以下、想定される順に対応を記載します。

■1. 感染が疑われる端末を探す

悪用されているメールアドレスを使っている端末が感染している可能性が高いです。

以下の記事を参考にしてください。

https://bomccss.hatenablog.jp/entry/emotet

■2.感染している端末をネットワークから切り離す

感染を広げないために、ネットワークから切り離します。LANケーブルで有線接続している場合にはLANケーブルを抜きます。

無線(Wi-Fi)接続の場合には無効化が必要です。WIndows10の場合は以下で無線(Wi-Fi)の無効化が可能です。

■3.悪用されているメールアドレスのパスワードを "他の端末から" 変更する

Emotetに感染すると、メールのアカウント、パスワードを盗まれ、悪用されます。そのため、メールアカウントのパスワードを変更する必要があります。

変更の仕方は各メールソフトなどにより異なるため、組織の管理者や各ソフトの紹介ページで確認してください。例えば、GmailやOutlookの場合、該当のWebページへログインし、アカウントのパスワード変更を行うことで可能です。

感染している端末で変更すると、変更したパスワードも盗まれる可能性がありますので、感染していない他の端末から変更します。

■4.Emotetの感染有無を確認する

<2020/12/22更新>

Emotetのバージョンアップに伴い、Emotetを簡単に検出できるツールは現時点ではありません。

Emotetに感染しているかをチェックするツールをJPCERT/CCが公開しています。

感染していた場合には、以下を実行してください。

・実行結果に表示されている「イメージパス」フォルダをエクスプローラーで開き、表示されているexeを削除

・タスクマネージャーを起動し、詳細タブから実行結果に表示されている「プロセスID」を選択し、タスクを終了

2020年2月のEmotetの更新により、以下のツールは使用できません。

また、他にEmotetに感染しているかをチェックするツールを海外のセキュリティ研究者が公開しています。この中の以下のDetected.exeになります。https://github.com/d00rt/emotet_protection_tools/releases/download/v1.0-alpha/Detectet.exe

これを実行して「This system apparently was infected by Emotet :<」と出ていたら、Emotetに感染しています。

■5.Emotetの感染有無を確認する(自動起動)

Emotetに感染しているかはEmotetの自動起動設定があるか、という点から確認します。

Emotetに感染している場合は、以下のレジストリキーにEmotetのdllが登録されています。

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

※端末にログインした際に自動的に実行されるプログラムの登録先

レジストリエディタ (regedit.exe) から、上記キーを探します。

Windows10の場合は検索窓にレジストリエディタまたはregeditと入れて検索すると見つけやすいです。

レジストリエディターで上記のキー: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run を探します。

※上記の例では1つしか登録されていませんが、通常はadobeやchromeのような正規のアプリケーションが登録されています。

Emotetに感染している場合、「データ」に記載されているパスが以下ようになっている場合、Emotetに感染しているする可能性が高いです。該当のパスにEmotet本体のexeが存在します。

C:\Users\<ユーザ名>\AppData\Local\<特定の名前>\<キーの名前>.exe

※ <特定の名前>,<キーの名前> は違う名前になります。上記の例では例えば、<キーの名前>はWindows.UI、<特定の名前>はMSAC3ENC です。

<2020/12/22追記>

登録される値が以下へと変更されました。上記は2020/10/31までのバージョンの話です。

キーの名前はEmotetのDLLファイルの名前と同じもの(ファイル名、拡張子はランダムで偽装されているが実態はDLLファイル)です。

値はrundll32.exeでEmotetのDLLファイルに引数RuDLLを与えて実行するパラメータです。

この<特定の名前>, <キーの名前>はC:\windows\system32\フォルダにあるexe,またはdllの名前(拡張子除く)からランダムで選ばれます。

<2020/12/22追記>

Emotetが置かれるC:\Users\ユーザ名\AppData\Local\配下のフォルダ名、ファイル名、パス名はランダムで選ばれ、現時点ではネーミングルールは不明です。

実際にEmotetに感染しexeが置かれているとこのようになります。(アイコン画像や名前はexeにより異なります)

exeファイルのプロパティ(アイコンや「説明」に記載の内容はexeによって異なります。)

Emotetに感染しているかの確認ポイントをまとめると、以下になります。

1. レジストリキーの以下を確認

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

2. 1.のレジストリキーに登録されているデータが以下のものが存在するかを確認

C:\Windows\system32\rundll32.exe "C:\Users\ユーザ名\AppData\Local\(ランダムなフォルダ名)\(ランダムなファイル名).(ランダムな拡張子)",RunDLL

3. 上記に当てはまる場合、レジストリキーに登録されているDLLがEmotetであり、Emotetに感染している

<2020/12/22修正>

<2020/08/02追記>

上記のEmotet感染有無の確認を行うスクリプトを作成しました。以下よりダウンロードして感染が疑われる端末で普段使用しているユーザで実行することで感染有無が確認できます。

Emotetに感染している場合には、以下を実行してください。

・Emotetのexeをフォルダごと削除

・レジストリエディタに登録されているキーの名前を選択して削除

・実行中のEmotetのプロセスを停止

自動起動の設定と本体を削除しても、実行中のEmotetは止まりません。実行中のEmotetは、タスクマネージャから実行中のプログラムを探して停止させます。

※タスクマネージャはタスクバーを右クリックして出るメニューから選択、または、「Ctrl+Shift+Esc」で出すことが出来ます。

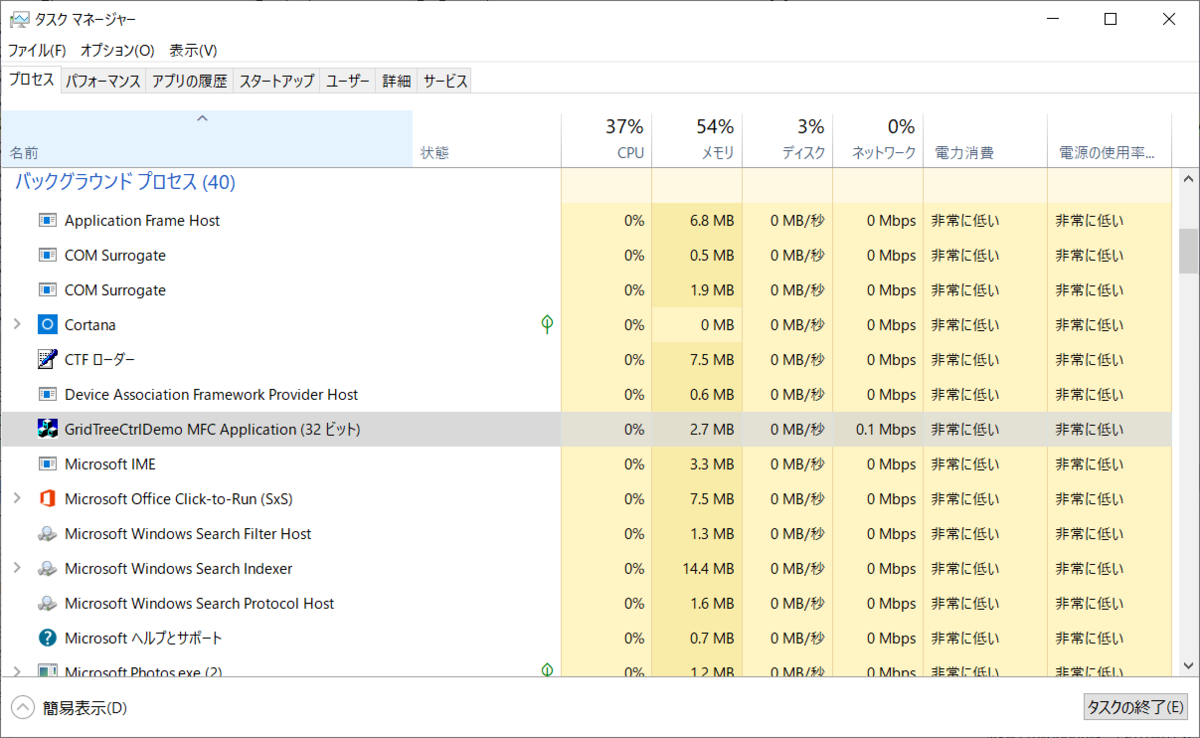

プロセスタブのバックグラウンドプロセスの中から削除したexeと同じアイコンで(32ビット)と書かれているもの探します。

プロセスの名前はexeの名前でなく、exeに記載されていた「説明」の欄がプロセスの名前です。どれか不明な時は、右クリックして「プロパティ」を選択し確認します。

Emotetのプロセスが見つかったら、右クリックして「タスクの終了」を選択します。

※下記画像はプロセス名が異なりますが、上記説明で使用したexeであれば、プロセス名は「DriveBrowsingTree」になります。

なお、Emotetのexeは感染状況によっては、上記以外にも潜伏している可能性があるため、見つかっても、見つからなくても、更に対処を行います。

■5.Emotetの感染有無を確認し、削除する (サービス)

Emotetは管理者権限で実行された場合、Emotetは上記の自動起動ではなくサービスとして登録され感染します。

(通常は管理者権限で実行されませんが、主に組織内で横展開が行われた場合 には、管理者権限で実行されることが想定されます。)

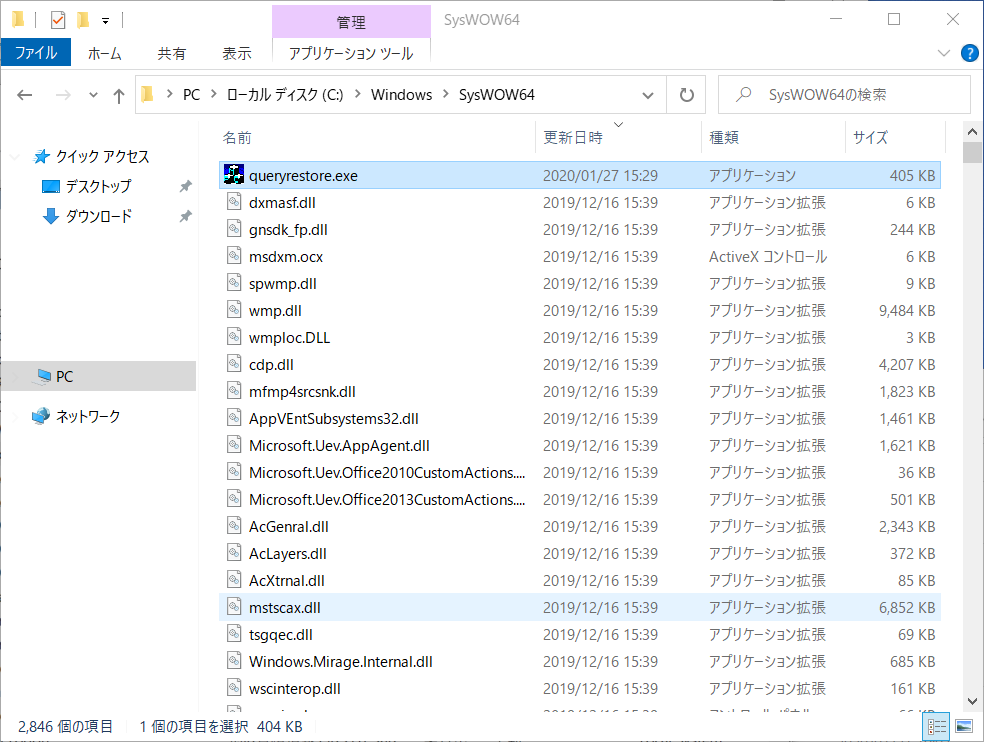

サービスとして実行されている場合、exeは以下に置かれます。

・ C:\Windows\SysWOW64\<特定の名前>.exe (64bitシステムの場合)

・ C:\Windows\system32\<特定の名前>.exe (32bitシステムの場合)

更新日時順に並べ替えると、見つけやすいかもしれません。

上記フォルダに<特定の名前>のexeが見つかった場合、Emotetと考えられます。exeは削除します。

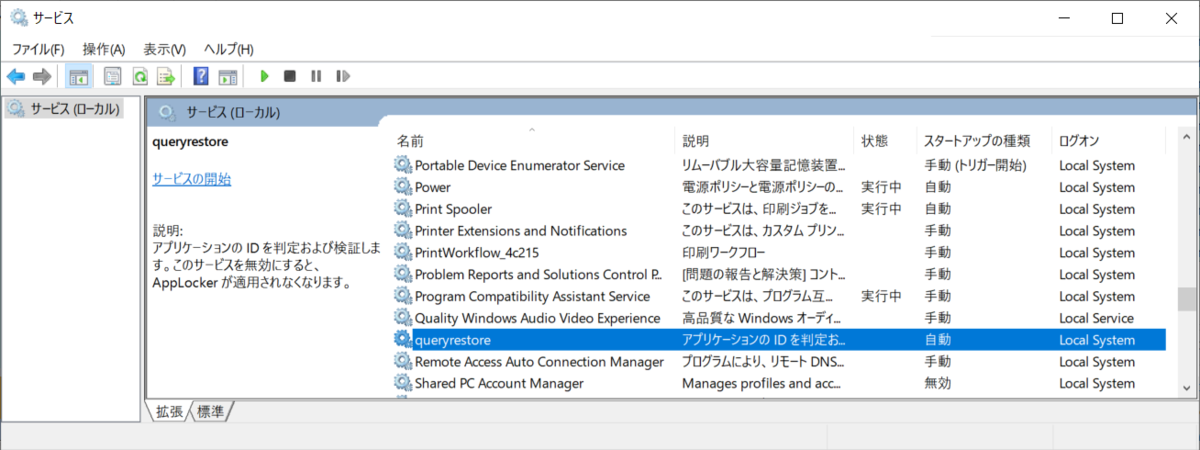

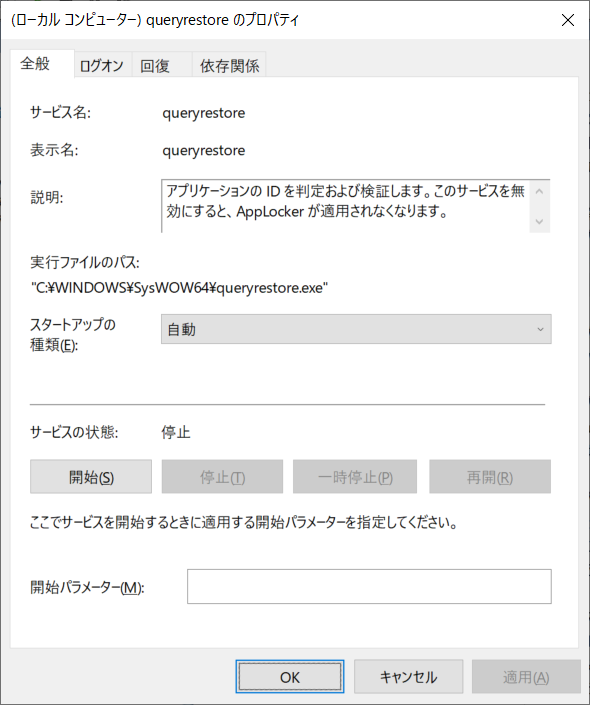

この場合、サービスとして登録されている可能性が高いです。サービスはWindows10の場合は検索窓で探すことですぐに見つけられます。

この場合、サービスとしては以下の様に<特定の名前>で登録されます。なお、説明欄は他のサービスの説明がランダムにコピーされています。

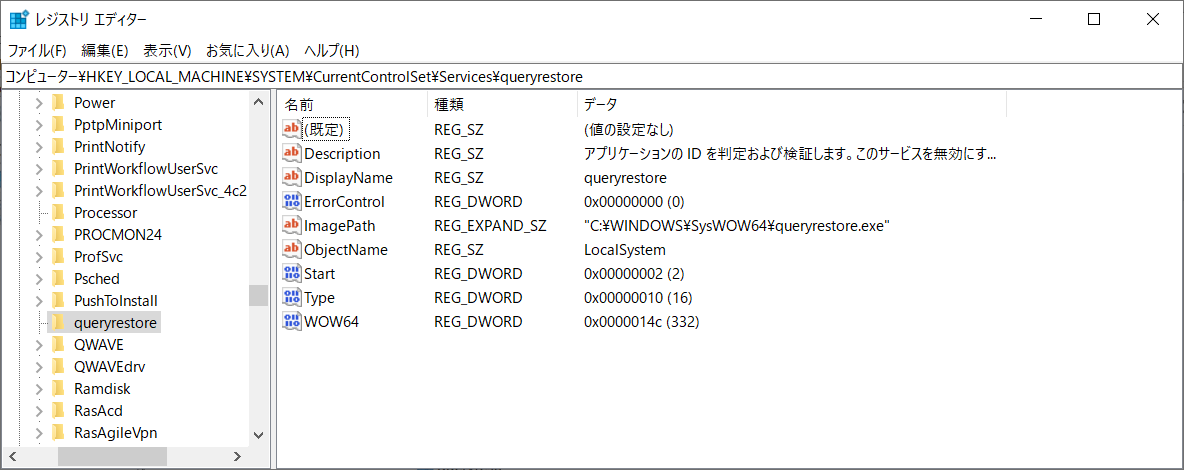

サービスの実態は以下のレジストリに登録されています。

・ HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\<特定の名前>\

「名前」のImagePathにexeのパスが登録されています。

レジストリエディタで<特定の名前>フォルダごと削除します。

サービスを削除したら、実行中のプロセスも、4.と同様の手順で停止させます。

<注意>

この "サービスとして登録されていた場合" は組織内で横展開がされていた可能性が非常に高いです。組織内の同一ネットワークセグメントの端末やADが感染している可能性が考えられます。

組織内の全端末およびサーバに対して、これまでの手順と以下の手順により、Emotetのexeがないか、確認する必要性があります。

また、Emotetの根絶や影響範囲の特定が困難なことが予想されますので、セキュリティ専門組織へと相談していただくのが望ましいです。

■6.Emotetのexe本体を探し、削除する。

4.ではなく5.でEmotetが見つかった場合、組織内で大量に感染している可能性があります。このケースでは、他にも以下にEmotetのexeが置かれる可能性があります。

また、この場合には上記の<特定の名前>.exeだけでなく、<数字8桁>.exeの場合も確認しています。

・ C:\

・ C:\Windows

・ C:\ProgramData\

・ C:\Windows\system32\

これらの場所へは、同一セグメント内の他の端末から管理共有を利用してコピーされた可能性が高いです。

更にActiveDirectoryのグループポリシーやログオンスクリプトなどにより、管理者権限でexeが実行され、サービスとして登録されてしまいます。

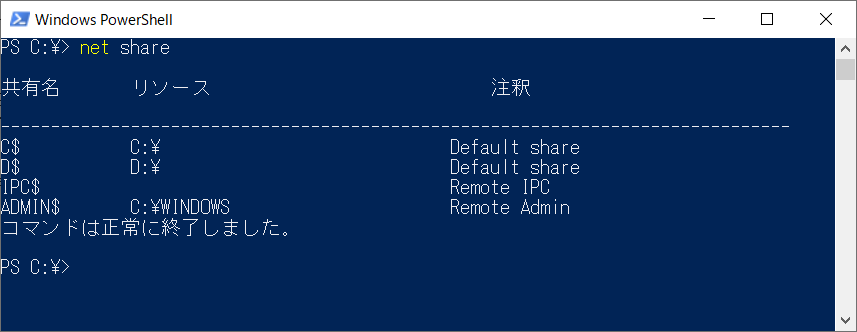

※管理共有

デフォルトで有効になっている共有設定。接続先のホスト名(IPアドレスでも可)と相手先に存在するID/Passwordを使うことで接続可能。管理共有が使われている場合はID/PWが既にEmotetに盗まれている可能性が高い。大抵は組織内の共通のアカウントかADのアカウントと思われる。

端末の共有で以下のコマンドで管理共有を確認できる。(共有名の末尾に$がついているもの)

<注意点>

これらの方法により、Emotetを削除することは可能です。ですが、下に紹介する二次感染するマルウェアや上記に記載した場所以外にもマルウェアが存在する可能性は否定しきれません。

上記の駆除方法はあくまで一時的な対応とし、必要なデータを外部へバックアップし、PCは初期化して安全な状態に戻してから再度使う事を推奨いたします。

■7.Trickbotの感染有無の確認

Emotetは他のマルウェアにも感染させます。主にTrickbotにも感染させます。

<2020/09/7更新>

2020/07の活動再開後はTrickbotだけでなくQbotやZLoaderに感染させるケースも確認されています。そのため、このTrickbotの感染有無確認だけでは駆除したとは言い切れません。記載の駆除方法は参考程度とし、PCは初期化するべきと考えられます。

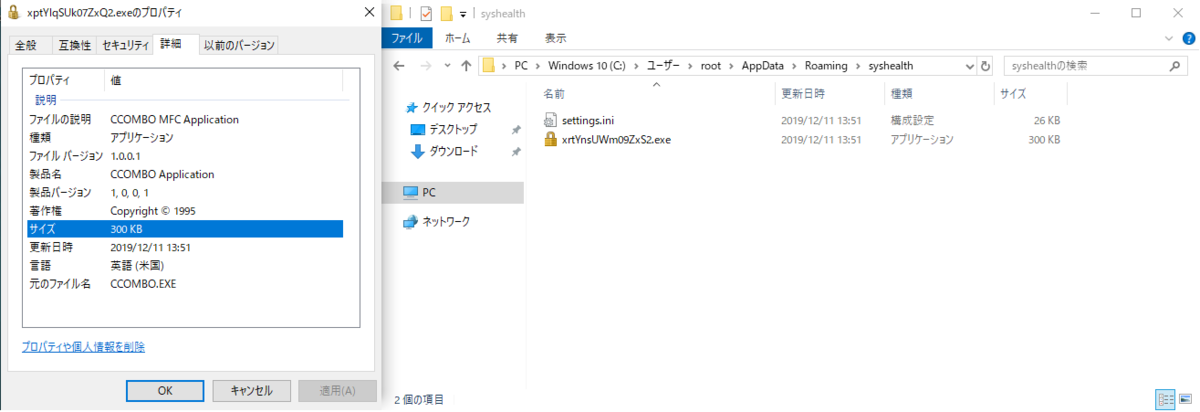

Trickbotは以下にファイルが作成されます。

・ C:\ProgramData\<ランダムな名前>.exe

Trickbotは実行されると以下にファイルが作成されます。

・ C:\Users\<ユーザ名>\AppData\Roaming\<特定の名前>\<ランダムな名前>.exe

<特定の名前>はEmotetのように単語2つをあわせています、Emotetの名前とは異なります。ランダムな名前は単語として意味をなさない文字の羅列です。

更に2つ目と同じフォルダに以下が置かれます。

・ C:\Users\<ユーザ名>\AppData\Roaming\<特定の名前>\settings.ini

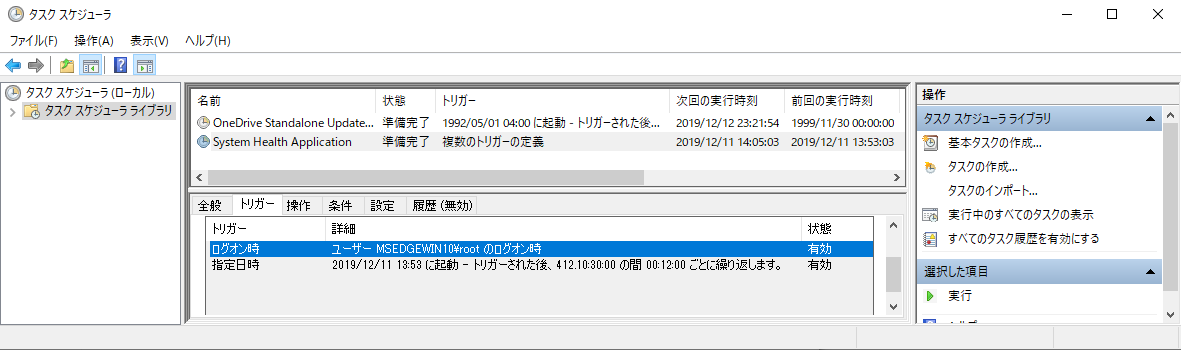

Trickbotの実行はタスクスケジューラに登録されます。大抵12分(前後)ごとに繰り替えし実行で登録されます。上記パスに対する登録を見つけ、exeと共にタスクを削除してください。登録されるのは2つ目のパスですが、exeは全て2つとも削除します。

■8.アカウントのパスワード変更

EmotetやTrickbotは様々なアカウントのID/Passwordを盗みます。盗まれた可能性のある以下のものはパスワードを変更を推奨します。2要素認証の導入も効果的です。

・ WindowsのログインID/PW

・メールアカウントのID/PW

・ブラウザに保存していたID/PW

・ブラウザでログインしたID/PW (googleなどのアカウント、ショッピングサイト、オンラインバンキングのID/PWなど)

EmotetやTrickbotはWindowsサーバも対象にします。EmotetやTrickbotに感染したサーバもパスワードを変更する必要があります。

<参考>

こちらも参照ください。

・JPCERT/CC マルウエアEmotetへの対応FAQ

https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html

不備等ありましたら、ご連絡ください。

以上。